fix small typos

Showing

- src/SUMMARY.md 1 addition, 1 deletionsrc/SUMMARY.md

- src/about.md 28 additions, 21 deletionssrc/about.md

- src/api.md 31 additions, 13 deletionssrc/api.md

- src/arp.md 8 additions, 7 deletionssrc/arp.md

- src/ethernet.md 6 additions, 5 deletionssrc/ethernet.md

- src/exercises.md 7 additions, 7 deletionssrc/exercises.md

- src/forwarding.md 3 additions, 3 deletionssrc/forwarding.md

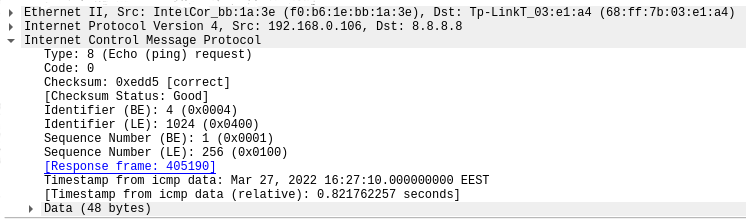

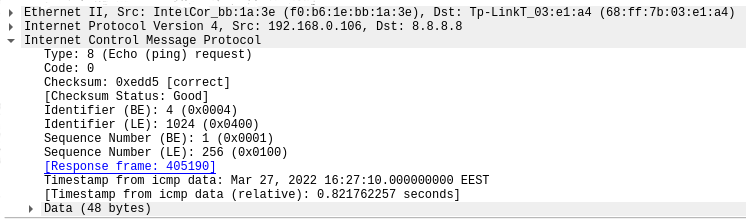

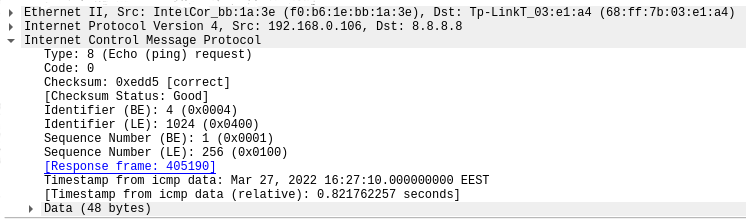

- src/icmp_capture_wireshark.png 0 additions, 0 deletionssrc/icmp_capture_wireshark.png

- src/ip.md 29 additions, 21 deletionssrc/ip.md

- src/lpm.md 1 addition, 2 deletionssrc/lpm.md

- src/routing_table.md 1 addition, 1 deletionsrc/routing_table.md

- src/testing.md 9 additions, 10 deletionssrc/testing.md

| W: | H:

| W: | H: